“The Insider” Rusiya Müdafiə Nazirliyinin Baş Kəşfiyyat İdarəsi (Главное Разведывательное Управление, (QRU)) 29155 saylı hərbi hissəsinin nəzdindəki xüsusi təyinatlı bölmənin fəaliyyəti ilə bağlı geniş araşdırma yazısı təqdim edib.

“Fırıldaqçılar, qatillər, tələbələr. QRU təxribatçı hakerlərdən ibarət komandanı kimlərdən formalaşdırdı və niyə uğursuz oldu?” adlı məqalədə QRU-nun “29155” saylı xüsusi təyinatlı bölməsinin indiyə qədər həyata keçirdyi məxfi əməliyyatlardan bəziləri haqda (Solsberidə Skripalın və Bolqarıstanda Emilian Gebrevlərin zəhərlənmələri, Bolqarıstan və Çexiyadakı hərbi anbarlarda törədilən partlayışlar) ötəri, hakerlik fəaliyyətləri və digər virtual əməliyyatlar haqda isə geniş məlumat verilir.

“The Insider”-in araşdırması onunla diqqət çəkir ki, redaksiya əməkdaşları hakerlərin serverində boşluq tapıb, şəbəkəyə sıza bilmiş və QRU-nun xüsusi təyinatlı bölməsinin seçdiyi hədəflərin tam siyahısını çıxarmışlar. Siyahıda Ukraynanın dövlət şirkətlərindən tutmuş Avropadakı infrastruktur obyektlərinə, Qətər bankına və hətta dünya üzrə bir çox tibb klinikalarına qədər müxtəlif hədəflərin olduğu aşkarlanıb. Əməkdaşlar hakerlərin zənglərini, təyyarə uçuş biletlərini, trayektoriyaları və yazışmalarını tədqiq edib haker qrupun onlarla üzvünü, o cümlədən vaxtilə məhkumluq həyatı yaşamış haker-karderləri, işə cəlb edilmiş təcrübəsiz məzunları, bu qurumun zəhərlənmə və təxribat əməliyyatları üzrə veteranlarını müəyyən edə biliblər.

Araşdırmada Azərbaycanla bağlı məqamlar da var.

Faktyoxla Lab. Azərbaycana qarşı dezinformasiya və haker hücumu olduğu iddia edilən 3 hadisəni araşdırıb.

Əvvəlcə, qeyd edilən məxfi qurumun tərkibində fəaliyyət göstərən xaker qrupları haqda qısa arayış verək.

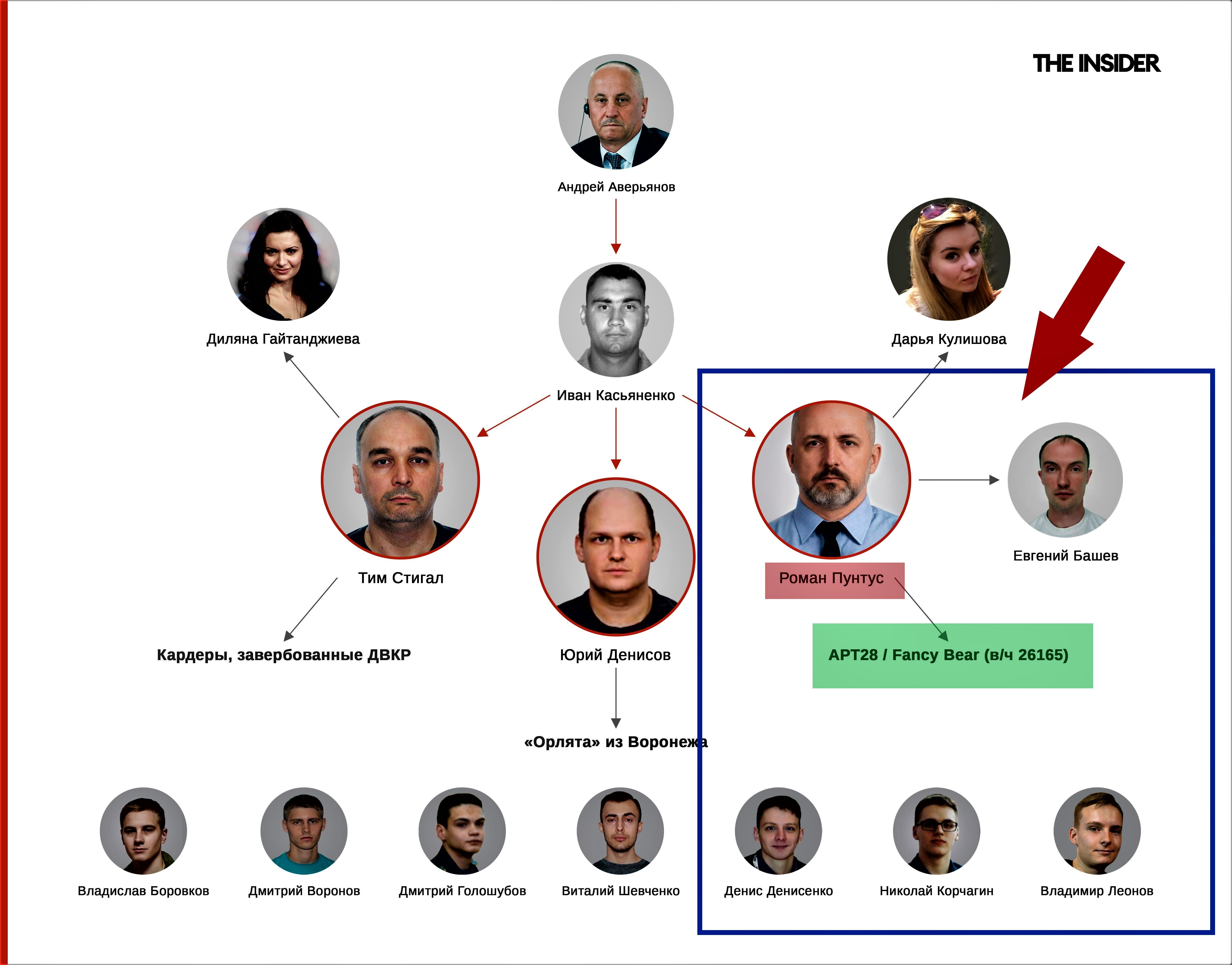

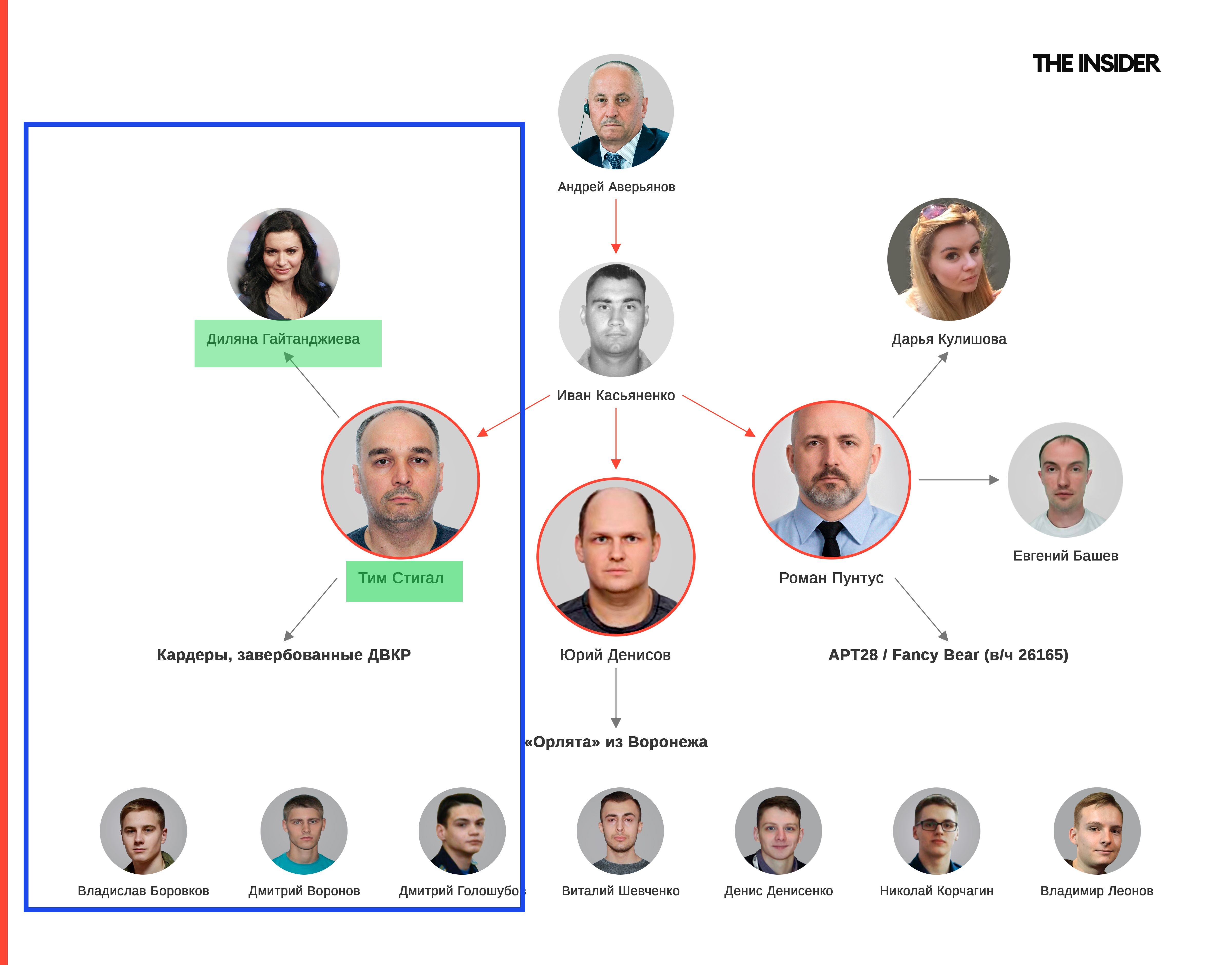

Bəlli olur ki, QRU-nun nəzdində hakerlər qrupunun olması haqda ilk məlumatı da “The Insider” saytı yayıb. 2017-ci ildə sayt araşdırma apararaq yazmışdır ki, 26165 saylı hərbi hissənin nəzdində “Fancy bear” (və ya “APT28”) haker qrupları fəaliyyət göstərir.

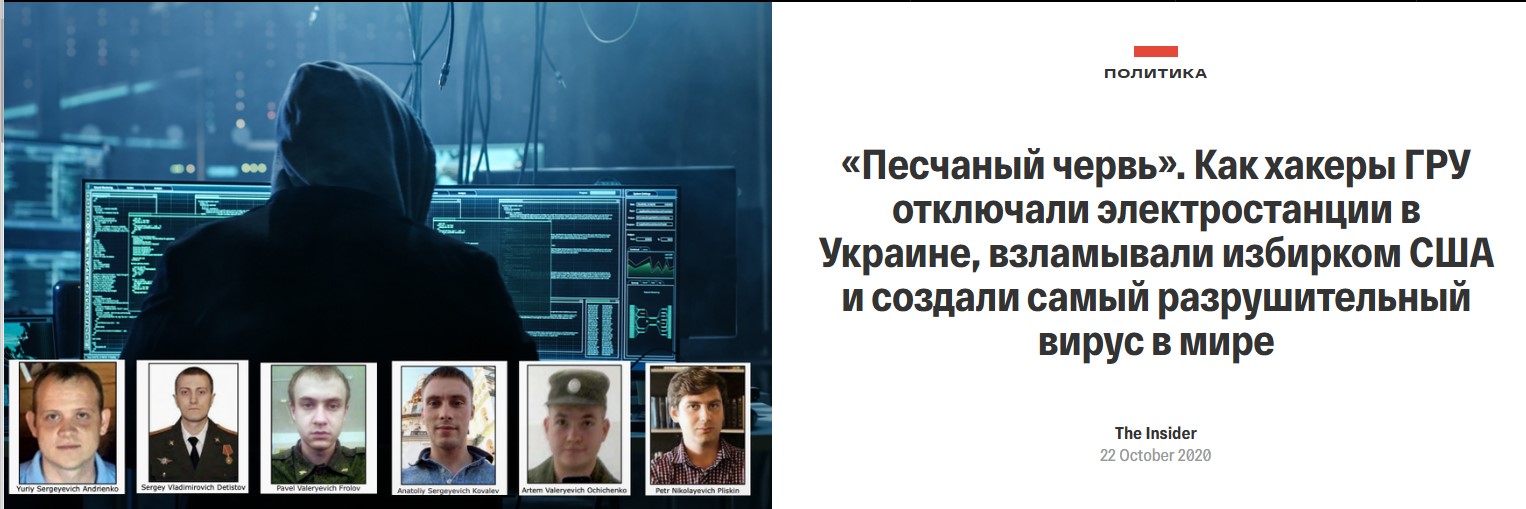

Hansılar ki, Hillari Klintonun, Emmanuel Makronun və bir çox beynəlxalq təşkilatların e-mail və saytlarını sındırmaqla tanınınıblar. Sonradan QRU-nun “Sandworm” adlı (“74455” saylı h/h) digər qrup da fəaliyyətə başlayıb. Bu qrup isə Ukraynada elektrik stansiyalarını “söndürən”, NATO hərbi obyektlərinə “hücum” edən ən təhlükəli virus sayılan “NotPetya” virusunun yaradıcısıdır.

ABŞ-nin Federal Tədqiqatlar Bürosu (FBI) 2024-cü ilin sentyabr ayında QRU-nun “29155” saylı hərbi hissəsinin nəzdində fəaliyyət göstərən hakerlər qrupu haqda axtarış elan etmişdi.

Azərbaycanla bağlı 3 hadisə

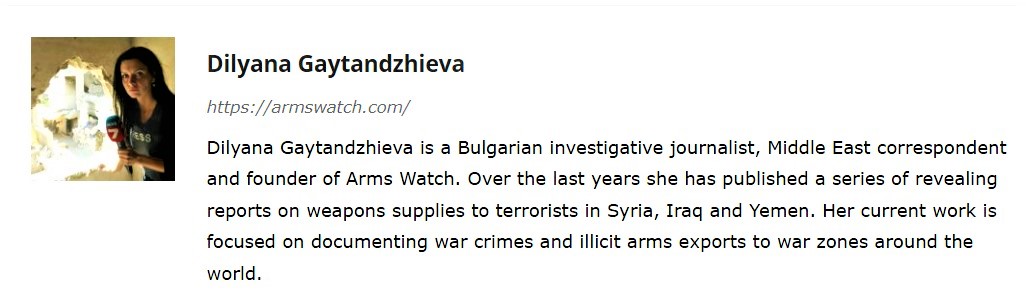

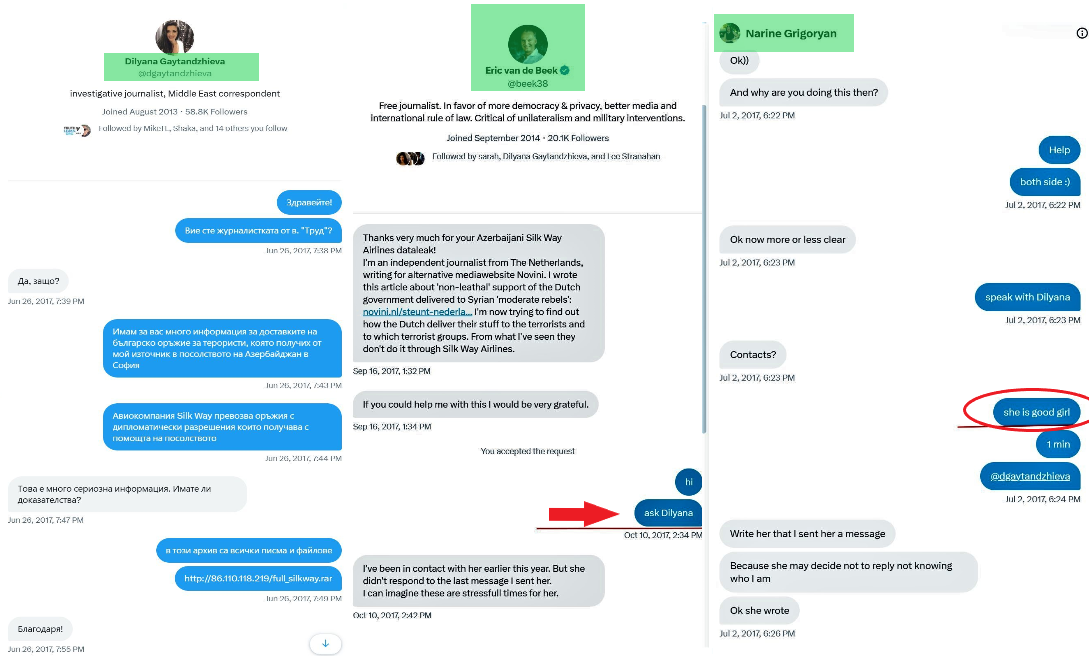

1-ci hadisə. Araşdırmada qeyd olunur ki, QRU-nun zabitlərindən biri Tim Stiqal saxta informasiyalarının yayılmasına bolqar jurnalist Dilana Qaytancıyevanı da cəlb edə bilib.

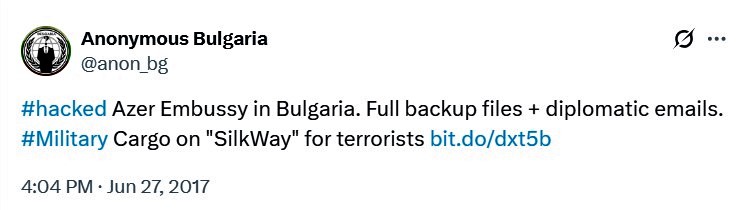

O məlumatlarına leqitimlik fonu vermək üçün “Twitter”-də "Anonymous Bulgaria” saxta profilindən istifadə edib. Bu profil növbəti paylaşımlarından birində Azərbaycanın Bolqarıstandakı səfirliyinin sındırılmış yazışmalarını paylaşıb.

Araşdırmada Tim Stiqalın kimliyi haqda ətraflı məlumat verilib. Qeyd olunub ki, bu şəxs QRU-nun məlum xüsusi təyinatlı bölməsinin Avropada həyata keçirdiyi əksər təxribatçı fəaliyyətlərin təşkilatçısı və ya iştirakçısı olub. Etnik çeçendir. O, əvvəllər Dağıstanda yaşayıb, bloger kimi fəaliyyət göstərib. “Forex”-də İslam qaydaları ilə ticarət haqda kitabın müəllifidir. O QRU-nun diqqətinə Rusiyanın o vaxtkı prezidentliyə namizədi Dimitri Medvedyevin seçkiqabağı təşviqat kampaniyası zamanı namizədin “tvitter” hesabına yazdığı şərhlə düşüb. Ondan sonra əməkdaşlığa cəlb edildiyi ehtimal olunur.

2012-ci ildə Stiqal Medvedyevin “Bizimkilər” ( “Наши”) hərəkatının Dağıstan nümayəndəliyini yaradıb və elə həmin il Mahaçqalanın mərkəzi meydanının adının “Putin Meydanı”na dəyişmək təşəbbüsü ilə flaşmob təşkil edib. “The Insider” ehtimal edir ki, Tim Stiqal həmin dövrdə Federal Təhlükəsizlik Xidmətinin (FSB) Hərbi Əks-kəşfiyyat Departamenti ilə əməkdaşlıq edirmiş. Yalnız 2014-cü ildə QRU-nun məxfi hərbi hissəsinin rəisi Averyanovun komandasına keçirilib.

2014-cü ildə Stiqal “Danila Maqomedov” adına yeni pasport əldə edir. “The Insider” müəyyən edib ki, bu pasportun seriya və nömrə diapazonu Britaniyada Skripalı zəhərləyən “Petrov” və “Başirov” adlı şəxslərin pasport seriya və nömrələri ilə uyğun gəlir.

Məlum olur ki, Stiqal sanki Dilana ilə yenicə və elə “Twitter”-də tanış olmaları görüntüsü yaradıb və Dilananın bu fakta inanması üçün bir neçə tanınmış jurnalist və blogeri onunla danışıqlara istiqamətləndirib. Amma araşdırmalardan belə anlaşılır ki, onlar arasında əvvəldən əlaqə və qarşılıqlı, dayanıqlı inam mühiti mövcud olub.

Bu yazışmadan bir neçə gün sonra Dilananın əməkdaşlıq etdiyi Bolqarıstanın “Trud” qəzetində ”Silk Way” aviasiya şirkətinin dünyanın münaqişə zonalarına silah daşıması haqqında sensasiya doğuran məqaləsi yayılır.

Burada diqqətçəkən məqam təkcə xəbərin dezinformasiya üzərində qurulması deyil, yalnız bolqar dilində xəbər yayan qəzetdə məhz bu məqalənin ingilis dilində verilməsidir. İkinci məqam, təqdim olunan yazışmaların skrinlərində görünür. Məlum olur ki, QRU-nun məqsədi tək informasiya tullantısının yayılması yox, həm də Bolqarıstana siyasi təzyiq məqsədilə səfirlik qarşısında etiraz aksiyalarının təşkili və Bolqarıstanın hərbi ixracına nəzarət tətbiq etmək olub.

Burada bir haşiyə çıxaq. Araşdırmamız nəticəsində dəqiqləşdirə bildik ki, Dilana Qaytancıyevanın saxta informasiyalardan formalaşdırdığı bu bədnam yazı Azərbaycandilli mediada çox az işıqlandırılıb, bircə Azərbaycana qarşı təxribatlarda ilk sıralarda dayanan “MeydanTV”-dən başqa. Xaricdən maliyyələşən bu sayt dezinformasiya dolu bu məqaləni qeyri-peşəkarcasına (diqqəti özündən yayındırmaq və çox hədəfə gəlməmək üçün) kiçik tənqidlərlə (“Rusiya deyil, daha çox erməni mənbələr yayıblar”, “guya bu şirkət terrorçu daşıyırmış”) məqaləni yayımlayıb.

Halbuki “MeydanTV” qərəzli olmasaydı aşağıda qeyd edəcəyimiz faktlara toxunmalı və xəbərin dezinformasiya olduğunu qeyd etməli idi.

Həmin məqalədə Dilana Qaytancıyeva iddia edir ki, Azərbaycan aviaşirkəti “Silk Way” “suriyalı terroçulara” silah daşıyır. Jurnalist Rusiya propaqandasının tezislərinə uyğun olaraq “terrorçu” deyərkən Əsəd rejiminin bütün əleyhdarlarını nəzərdə tutur.

Amma sərf edilən enerji, əldə olunan nəticəyə dəymir, anti-Azərbaycan təxribatı gözlənildiyi effekti vermir, təkzib edilir. Əvvəlcə Azərbaycanın Bolqarıstandakı Səfirliyi bəyanatla çıxış edir və “Silk Way”-in dünyada tanınmış loqistik şirkət olduğu, etibarlı, effektiv və şəffaf yükdaşımalarına görə beynəlxalq əməkdaşlıq sahəsində özünə yüksək nüfuz qazandığı bildirir. Şirkətin saytında dəfələrlə NATO və Pentaqonun sifarişlərinin yerinə yetirməsi haqda məlumatların olduğu geniş auditoryaya xatırlanır. Beləliklə, Azərbaycana qarşı bu təxribat baş tutmadan bağlanır, ölkəmizlə bağlı bu saxta məqalədən sonra diplomatik yazışmaları yaydığı üçün “Trud” qəzetinin rəhbərliyi Dilananı işdən çıxardır. Amma onun “29155”-lə əməkdaşlığı davam edir.

Məqalədə “The Insider” Dilananın QRU ilə 2016-cı ildən işlədiyini iddia edir. Onların qənaətinə görə, məhz bu dövrdən sonra bolqar jurnalist sensassiyalı məlumatlar əldə edir və bununla da geniş oxucu kütləsi toplaya bilirdi. Misal üçün, onun 2016-cı ildə Suriyaya ezamiyyəti zamanı çox dəqiq hərəkətlərlə “suriyalı üsyançılar”da bolqar silahları aşakar etmişdi ki, bu faktdan Rusiya Bolqarıstana qarşı dəfələrlə siyasi təzyiq vasitəsi kimi istifadə edib.

2-ci hadisə.

Məqalədə qeyd olunur ki, qeyd edilən qurumun əməkdaşı Yuri Denisov “Yuri Lukin” adına verilən saxta pasportla 2013-2014-cü illərdə Azərbaycana səfər edib. Araşdırmaya görə, Yuri Denisov digər xarici ölkələrdə həyata keçirilən kiber-əməliyyatlar və təxribatlarda iştirak edib.

Araşdırmada qeyd olunur ki, Denisovun adı digərlərinin telefonunda “Yuri C++”, “Yuri C#”, “Yuri Verilənlər bazası” (Юрий Базы данных) və s. kimi qeyd olunub. Burada məlum olur ki, aşkarlanan əməkdaşlar arasında Y.Denisovun İT bacarıqları daha yüksək olub. Onun “Teleqram”da daha çox həkinq kanallarına (Zero Day/Cyber Security, Crypto Services, Dev Tools, Hacker Corner, AI tools, Stealer Tools, RansomWare Developers) yazılması bunu təsdiqləyir.

“The Insider”-in araşdırmasına görə, “29155”-in fəaliyyəti təcrid şəraitində olmayıb, onlar FSB ilə əlaqəli işləyiblər, yuyulmuş çirkli pullardan istifadə edib, bəzən jurnalistlərin arxasında gizləniblər. Bütün bu ssenarilər onlarla ölkədə təkrarlanıb.

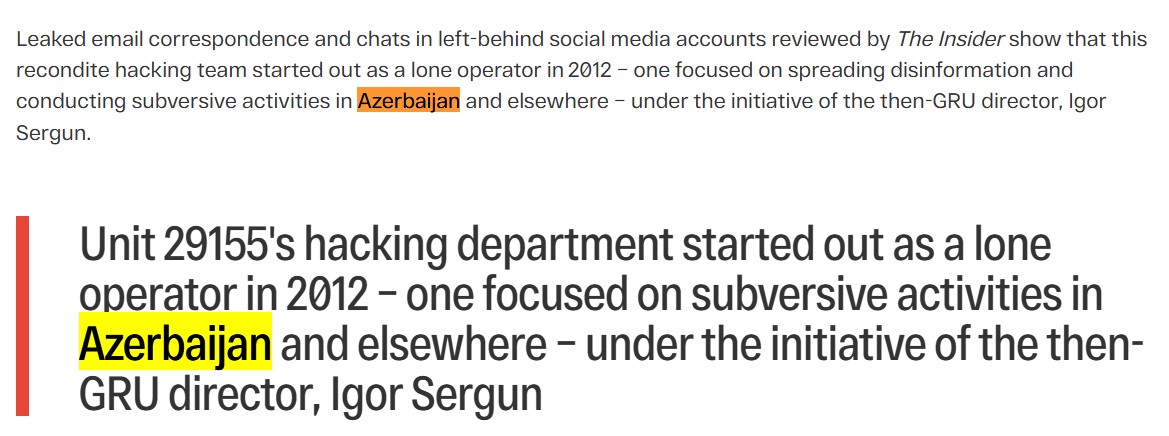

“The Insider”-in ələ keçirdiyi və araşdırdığı sənədlərdən o da bəlli olur ki, elə də tanınmayan bu haker qrupu 2012-ci ildə fəaliyyətinə əvvəlcə “təkbaşına operator” qismində başlayıb və digər ölkələr də daxil olmaqla Azərbaycanda dezinformasiya yaymaq və diversiya əməlləri törətmək tapşırıqlarını QRU-nun o vaxtki direktoru İqor Serqundan alıb.

Xatırladaq ki, 2012-ci ildə Bakıda keçirilən Avroviziya musiqi yarışması ərəfəsində Azərbaycana qarşı geniş kiberhücumlar və media kampaniyası həyata keçirilmişdi. Qeyd edilən kiberhücumlar və informasiya əməliyyatlarında bu qrupun iştirakını istisna etmirik.

2013-cü ildə Azərbaycanda baş verən hadisələri xatırlasaq Rusiyanın burada maraqlarının hansı səviyyədə olduğunu anlaya bilərik. Həmin ildə Azərbaycanda həm ictimai-siyasi həyatda, həm də sosial mediada baş verənləri, bəzi ölkələrin xeyrinə aparılan böyük təbliğat kampaniyalarını, müxalifətin sosial mediada aktivləşməsini və bu əsnada yeni blogerlərin ortaya çıxmasını xatırlasaq Rusiyanın rəsmi dostluq bəyanatlarına baxmayaraq Azərbaycanın da hədəfə alınan ölkələr sırasında olduğunu anlamış olarıq.

3-cü hadisə.

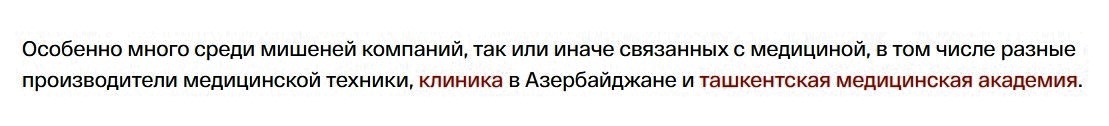

“The Insider” həm QRU-nun qurumlarının hakerlik fəaliyyətinin təfərrüatları və miqyası, həm də bu qrupların Azərbaycandakı “hədəflərə” qarşı “işi” haqda qısa məlumat verir. Belə ki, Azərbaycanda fəaliyyət göstərən əksər dövlət orqanları, beynəlxalq təşkilatların saytları və hətta tibb klinikaları bu qurumun hədəfləri arasında olub. Araşdırmada Azərbaycandan olan tibb klinikasının haker hücumuna məruz qaldığı konkret qeyd edilib.

Görünür məqsəd sistemdəki boşluqları, zəif nöqtələri tapmaq və maksimum dərəcədə məxfi məlumatları toplamaqla yanaşı, müəyyən şəxslərin sağlamlığı haqda məlumatları əldə etmək olub.

Bu əməliyyatları isə Roman Puntus (məxfi kod adı Pontev) adlı əməkdaşın rəhbərlik etdiyi qrupun törətdiyi vurğulanır.

Bu şəxs haqqında məlumat bölməsində bildirilir ki, Stiqal qrupu tərk etdikdən sonra o, komandanın əsas fiquruna çevrilib.

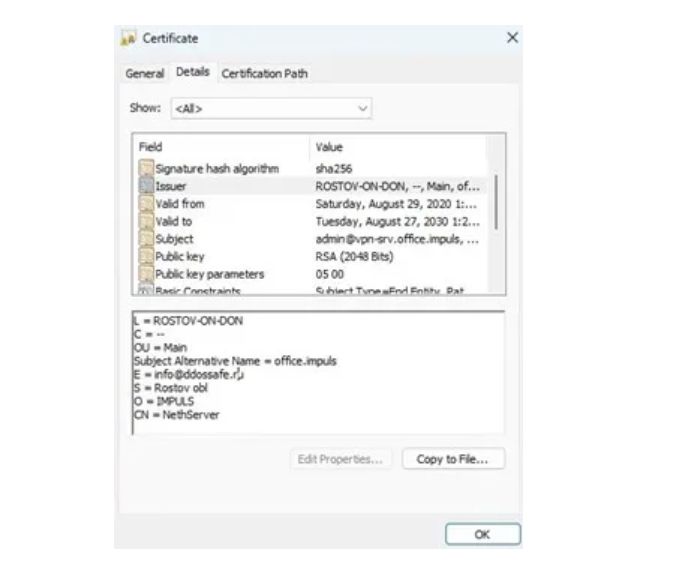

Maraqlıdır ki, “The Insider” elə Puntusun diqqətsizliyi üzündən araşdırmada göstərilən məxfi məlumatları əldə edib. Qeyd olunur ki, başı yeni sevgilisinə qarışan Roman Puntus gizli serverin giriş kodunu müdafiəsiz buraxıb, daha dəqiq desək, onun serverinin giriş portları adi “brutfors”lar vasitəsilə sındırılacaq qədər zəif qorunub. Bu boşluğu kibertəhlükəsizlik üzrə bloger aşkarlayıb və o, əldə etdiyi məlumatları 2025-ci ilin fevral ayında redaksiyaya çatdırıb. Serverdə hakerlərin hədəflərinin siyahısını (yüzdən çox domen) çıxartmağa imkan verən loqlar aşkar edilib. Serverin verilənlər bazasının analizi kimə və nə vaxt hücum edildiyi barədə ümumi təsəvvür yaratmağa imkan verib.

Burada qeyd etməliyik ki, Roman Puntus “Fancy bear” (“APT28”) haker qruplarının fəaliyyətinə nəzarət və rəhbərlik edib.