Azərbaycan Elektron Təhlükəsizlik Xidməti (ESS) “Narketing163” qrupu tərəfindən Azərbaycanda dövlət və özəl qurumlara qarşı həyata keçirilən kiberhücum cəhdlərini aşkar edərək qarşısını alıb. Hücum edən qruplaşma üzvləri istifadəçilərdən zərərli hesab və linkləri, əlavələri açmağa təhrik etməklə tanınmış şirkətlərin saxta loqotipləri və brend məlumatları, fəaliyyət üslublarına dair elektron poçtlar göndəriblər. ESS-nin məlumatına görə, zərərli kod klassik sosial mühəndislik texnikası olan “milli.az” domen zonasındakı resurs vasitəsilə yayılıb. Təhdid dərhal zərərsizləşdirilib və resurs müəyyən edilib.

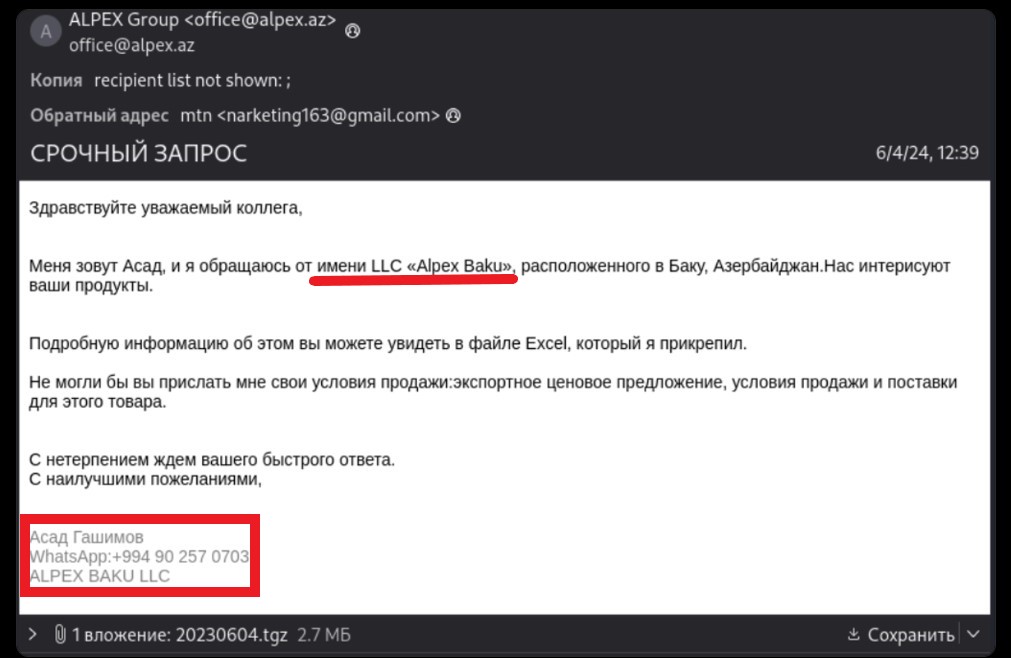

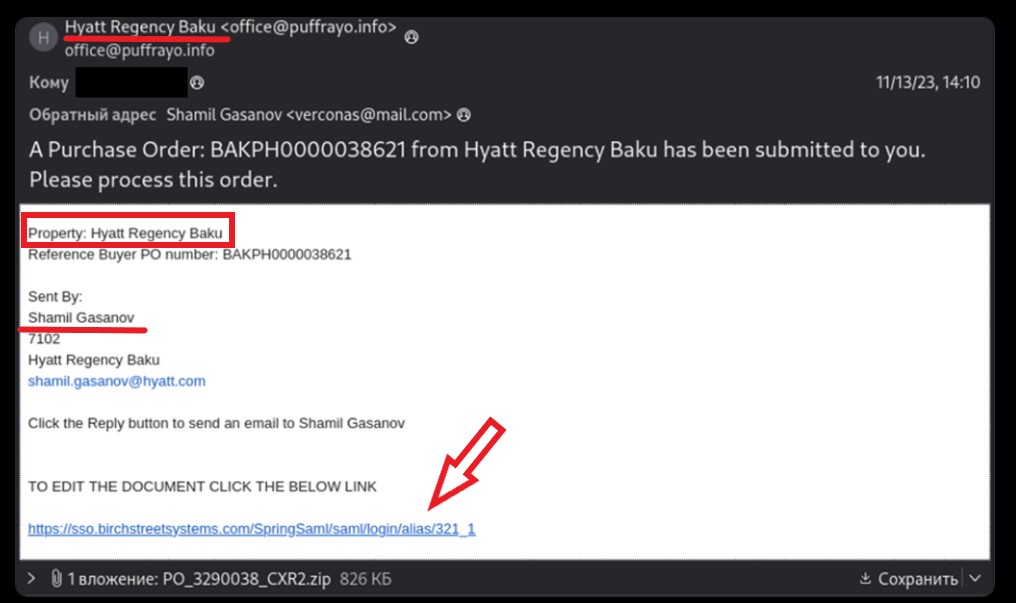

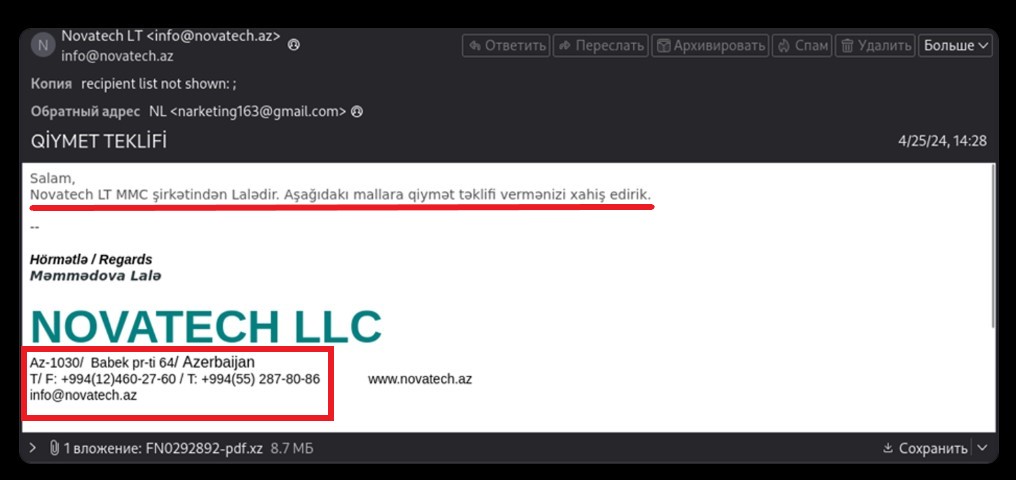

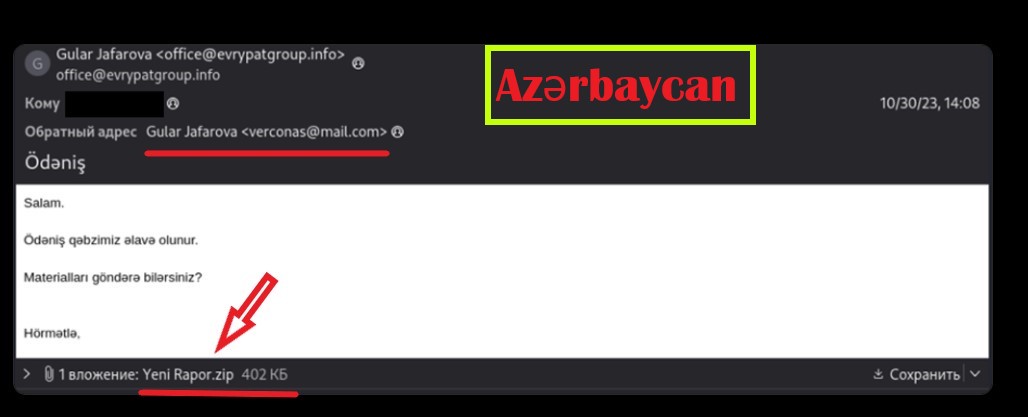

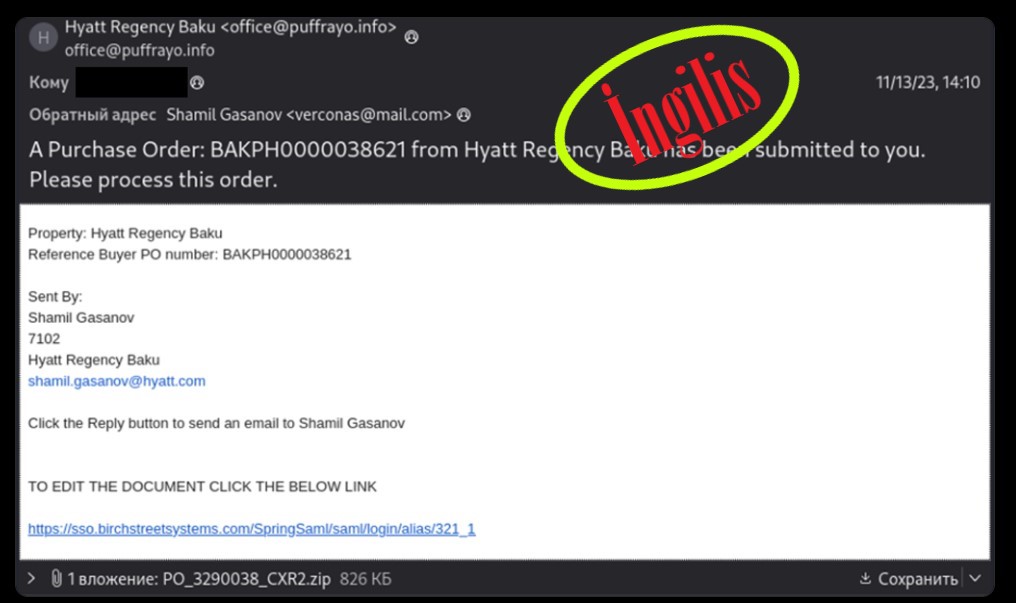

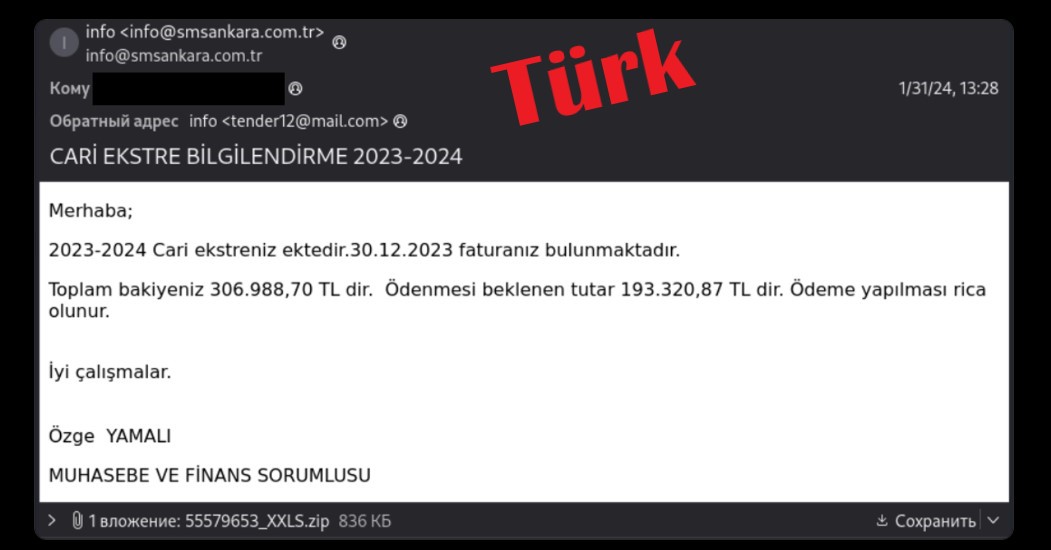

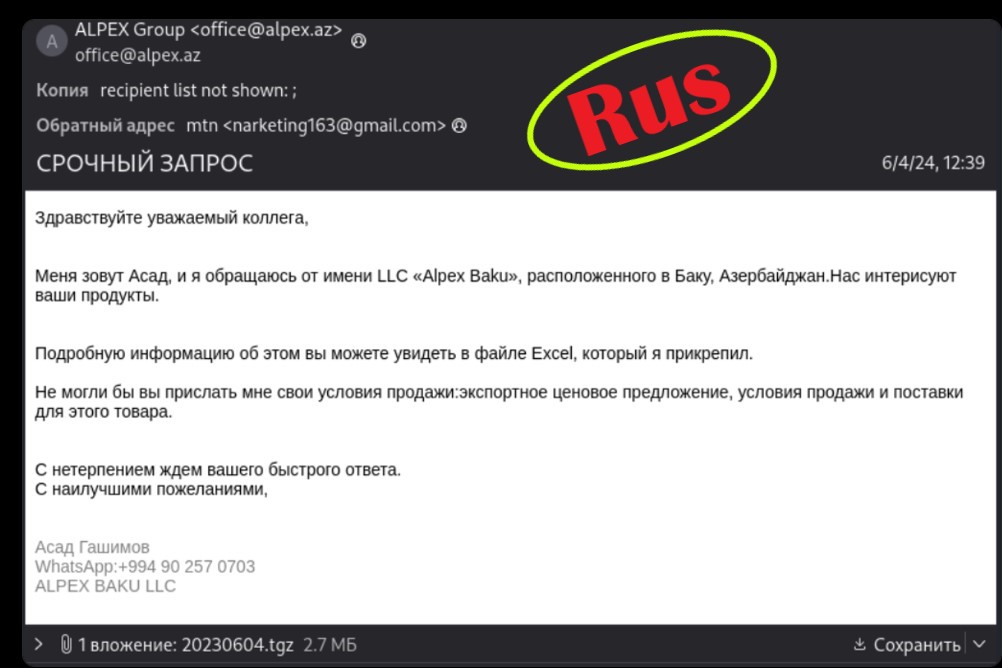

Elektron Təhlükəsizlik Xidmətinin apardığı texniki analiz və indikatorlar üzrə korrelyasiya təhlili nəticəsində qeyd olunan hücumların daha əvvəl də Azərbaycana qarşı yönəldildiyini təsdiqləyən sübutlar müəyyən edilib. Hücum çərçivəsində bir sıra dövlət və özəl qurumlara göndərilən e-poçt məktublarında tanınmış şirkət və təşkilatların adı, loqosu və rəsmi yazışma üslubu təqlid olunub. Məqsəd istifadəçilərdə etimad formalaşdırmaq və əlavə edilmiş zərərli faylın açılmasına nail olmaqdan ibarətdir. Kiberhücum ssenarisində diqqətçəkən əsas məqamlardan biri zərərli kodun bir hissəsinin “.az” domen zonasında yerləşdirilmiş resurs üzərindən yayılmasıdır.

Bu üsul sosial mühəndisliyin klassik formalarından biri olmaqla texniki boşluqlardan daha çox, psixoloji manipulyasiya vasitəsilə istifadəçilərin zərərli fəaliyyəti icra etməsinə yönəlib. istinad

“Narketing163” qrupu haqda nə bilirik?

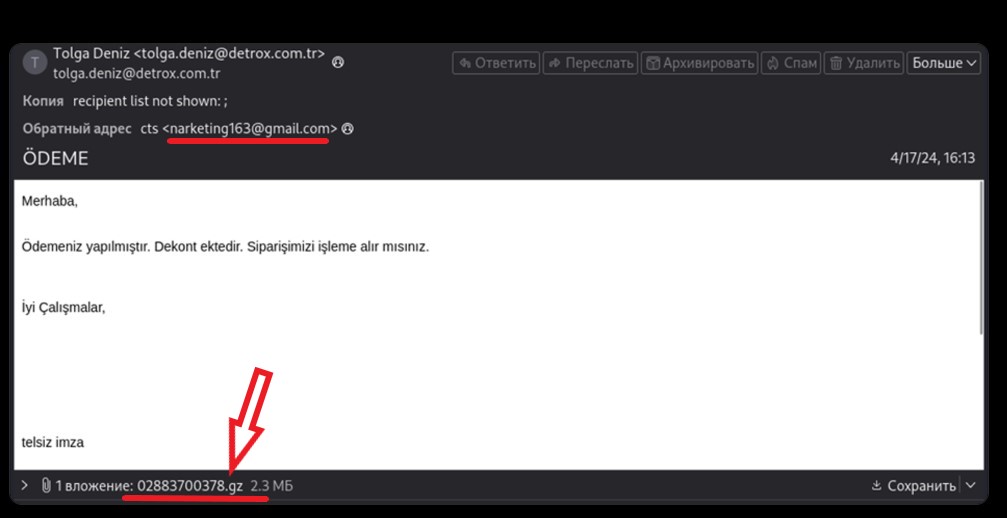

“Narketing163” kibertəhdid qrupu 2023-cü ilin ortalarından etibarən fəaliyyət göstərir və maliyyə yönümlü fişinq kampaniyası kimi tanınır. Qrup adını istifadə etdiyi elektron poçt ünvanından – “[email protected]” götürüb.

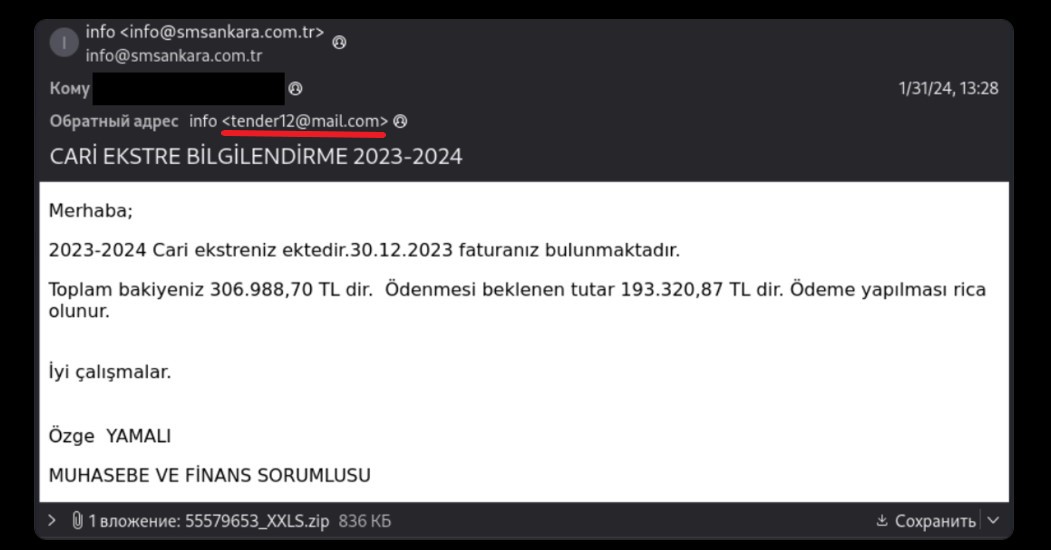

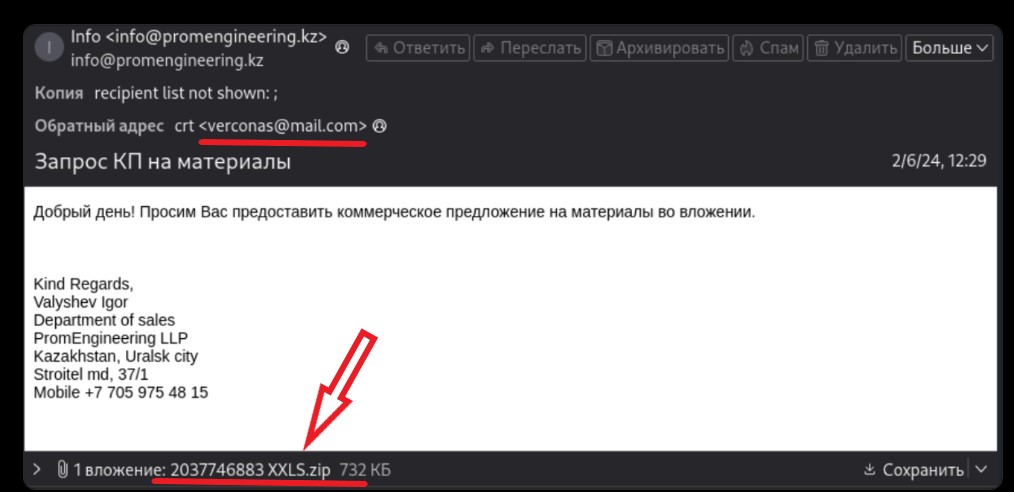

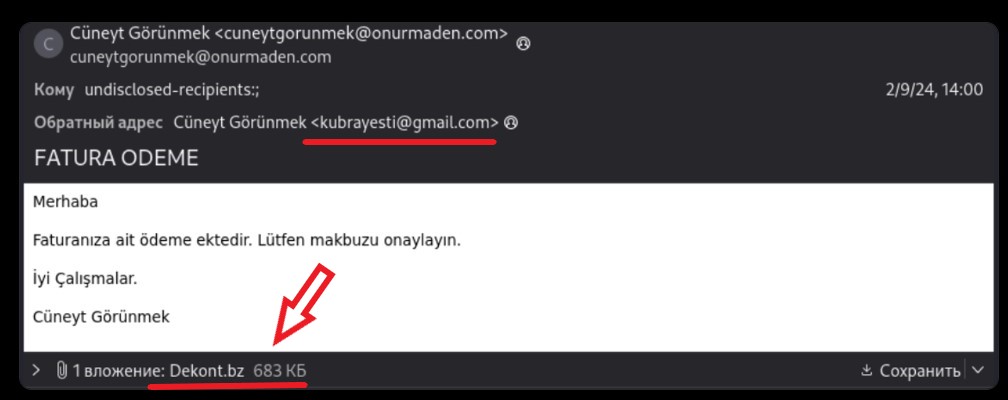

Fişinq hücumları əsasən rus, Azərbaycan, Türk və ingilis dillərində hazırlanır və hədəf olaraq postsovet ölkələri və yaxın coğrafi regionlar seçilir.

Kibertəhdid qrupunun hədəf aldığı coğrafiyalar arasında Rusiya, Azərbaycan, Türkiyə, Ukrayna, ABŞ, Almaniya, Hindistan və Meksika kimi ölkələr yer alır. Kiberhücumlar e-ticarət, tikinti, kimya sənayesi, tibb, sığorta və qida kimi müxtəlif sahələri əhatə edir. Göndərilən fişinq məktublarında adətən sifariş, ödəniş və təkliflərlə bağlı kommersiya xarakterli məzmun təqdim olunur.

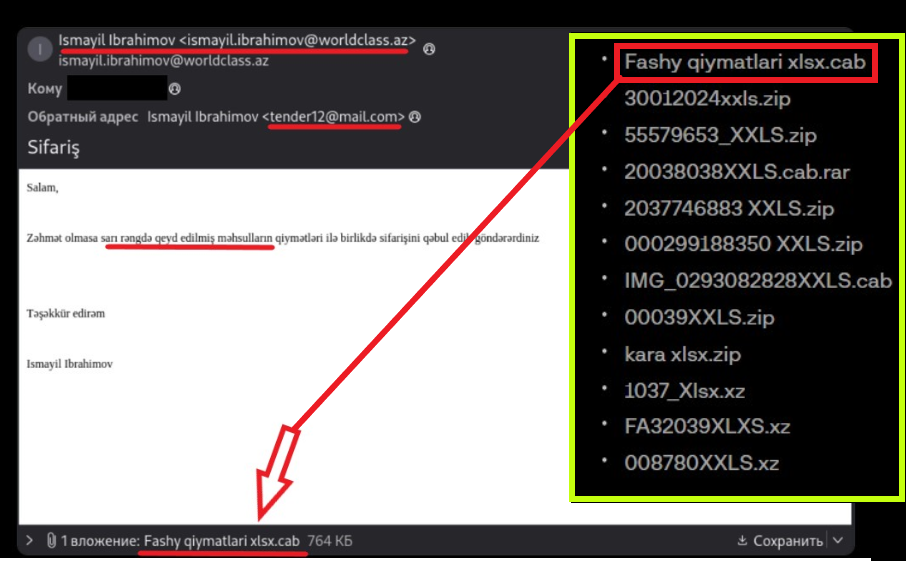

Hücumlar zərərli “ZIP” və ya “CAB” formatlı əlavələr vasitəsilə həyata keçirilir (məsələn: “Fashy qiymətləri xlsx.cab” adlı fayllar). Hücumların icrasında “DLL side-loading”, “process hollowing”, kod yeridilməsi və “avtoran/reyestr” parametrlərinin dəyişdirilməsi kimi texnikalardan, müdafiə sistemlərindən yayınmaq üçün “antivirus aşma” (AV bypass), “timestomping”, qeydiyyat məlumatlarının dəyişdirilməsi və izlərin silinməsi kimi üsullardan istifadə edilir.

Hücumların əsas məzmunu brauzer məlumatlarını toplamaq, giriş və şifrələri əldə etmək, avtomatik doldurma və kredit kartı məlumatlarına çıxış, faylların ələ keçirilməsi, “yoluxmuş” sistemdə tapşırıqların yerinə yetirilməsidir. “Narketing163” tərəfindən həyata keçirilən hücumlar nəticəsində brauzer şifrələri, forma üzərindən daxil edilən, habelə klaviatura vasitəsilə yazılan məlumatlar (keylogger) və sistem yaddaşında saxlanılan autentifikasiya məlumatları (LSASS dump) ələ keçirilir.

Bu hücumlarda “RedLine Stealer” , “Agent Tesla” , “Form Book” və “Snake Keylogger” kimi “Windows” əsaslı məlumat oğurlayan zərərli proqram təminatlarından istifadə edilir. cert.azerbaijan

RedLine Stealer, 2020-ci ildə “undergraund” resurslarda satışa çıxarılan zərərli proqramdır. Onun əsas xüsusiyyətlərinə aşağıdakılar daxildir:

- brauzer məlumatlarını toplamaq;

- giriş və şifrələr;

- kukilər;

- avtomatik doldurma məlumatları;

- kredit kartı məlumatları;

- FTP və IM müştərilərindən məlumatların toplanması;

- fayl ələ keçiricisi;

- qurbanın sistemi haqqında məlumatların toplanması;

- yoluxmuş sistemdə tapşırıqların yerinə yetirilməsi.

Agent Tesla, ilk dəfə 2014-cü ildə bazara çıxan məşhur bir troyandır.

Əvvəlcə keylogger kimi yaradılan bu proqram, qurbanın kamerasını çəkmək, yoluxmuş cihaz haqqında məlumat toplamaq, tətbiqlərdən və brauzerlərdən parol oğurlamaq, qurbanın kompüterində tətbiqləri yükləmək və işlətmək və daha çox funksiyanı genişləndirib.

FormBook (FormBookFormgrabber) brauzerlərdən, FTP klientlərindən və ani mesajlaşma tətbiqlərindən məlumat oğurlayan tətbiqdir.

O, 2016-cı ilin əvvəllərində haker forumlarında satışa çıxarılıb. Zərərli proqram proseslərə sızır və düymə basışlarını qeyd etmək, buferdəki məzmunu oğurlamaq və HTTP sessiyalarından məlumat çıxarmaq üçün “hook”lar quraşdırır.

“Narketing163” mövcud şirkətlərin fəaliyyətini təqlid edərək “tr”, “az”, “com”, “kz”, “pe”, “info” və “net” yüksək səviyyəli domenləri olan e-poçt ünvanlarından e-poçtlar göndərir. Göndərilən e-poçtlarda [email protected], [email protected], [email protected], [email protected] indekslərindən daha çox istifadə olunur.

E-poçtların mövzusu xidmət və mallar üçün qiymət təklifləri, çatdırılma müddətləri, sifarişlərin emalı və ödənişlə bağlı olur. “Narketing163” zərərli arxivlər və onların daxilindəki icra edilə bilən fayllar üçün müxtəlif adlardan istifadə etmiş, lakin bir neçə hücumda oxşar adlar tapılmışdır. “Narketing163” hücumlarında istifadə edilən əlavələrdən oxşar arxiv adları:

Bununla yanaşı, qrup tez-tez göndərilən e-poçtların IP ünvanlarını dəyişdirir.

Kiberhücumlarda əksər hallarda VPN və proksi serverlər kimi anonimləşdirmə vasitələrindən istifadə edilir.

![mail[]gencoldfire[.]com alt domeninin əlaqə qrafiki](/files/Image/posts/d65a43467d6d38c015f74229990d3b281772364473.jpg)

![mail[.]apexrnun[.]com alt domeninin əlaqə qrafiki](/files/Image/posts/76e4b4b0724d386e049d7d56dc263fc51772364524.jpg)

![mail[.]mastersharks[.]com alt domeninin əlaqə qrafiki](/files/Image/posts/b8673a29319abaa70903c256561196771772364580.jpg)

![mail[.]sturmsgroup[.]com alt domeninin əlaqə qrafiki](/files/Image/posts/50682303830cc536e04bc2416dc62eb21772364623.jpg)

Bəzi məlumatlara əsasən, xakerordunun Çində məşhur “Anren Town”da (Chenzhou City) inovasiya şirkətləri ilə əlaqəsi var. Məsələn, WD Paskaging Co korporasiyası elektron ünvanlarından birini [email protected] e-mail ünvanı kimi təqdim etməsi bəzi şübhələrə yol açır. Lakin məhz bu şirkətə bağlı olduğu hələlik tam sübuta yetirilməyib.